Kelas 4IA18

Anggota Kelompok :

Anggota Kelompok :

Enrico Didi Fransman

(52411444)

Yohanes Frans Budiman (57411551)

Juliandi Kasugara G.

(53411879)

1. Latar Belakang

Transportasi adalah hal yang sangat krusial dalam kehidupan

manusia, terganggunya kelancaran dalam transportasi dapat mengganggu seluruh

aktivitas manusia. Era globalisasi ini membutuhkan perpindahan manusia dengan

cepat, tempat kerja yang terkadang jauh harus diakses dengan transportasi umum

seperti kereta, bus, atau angkutan umum lainnya. Tentunya setiap penggunaan

transportasi umum ini membutuhkan biaya yang harus dikeluarkan oleh

penggunanya. Pembayaran yang digunakan masih sekarang ini masih cenderung

merepotkan, setiap transportasi memiliki cara pembayaran yang berbeda. Indonesia

memiliki cara pembayaran untuk angkutan umum yang cukup rumit, setiap

transportasi masih mengharuskan penggunanya merogoh saku dan menyediakan uang

receh untuk pembayaran. Cara pembayaran yang cenderung modern yaitu menggunakan

kartu magnetik masih hanya terfokus pada Pulau Jawa, sementara angkutan umum

Bus Transjakarta hanya ada di ibukota Indonesia yaitu DKI Jakarta. Bahkan di

DKI Jakarta sendiri pembayaran juga masih melibatkan uang kartal yang pastinya

sangat merepotkan, karena pengguna masih harus naik turun angkutan umum, dan

masih harus menyiapkan uang pas di kantongnya agar tidak menghambat mobilitas.

Solusi untuk hal ini adalah penyederhanaan cara pembayaran, penulis

menamakannya dengan “Transport in Card”

2. Landasan Teori

Kartu Magnetic Stripe adalah Salah satu jenis

kartu yang mampu menyimpan data dalam pita magnetik yang berbaris dalam

Garis-garis magnetik dikartu, sering disebut juga kartu gesek atau magstripe,

ia dapat dibaca ketika ada kontak fisik dan menggesekkannya melewati mesin

pembaca atau card reader. Pita Magnetik stripe itu data tentang informasi

pemilik kartu , PIN, dan data lainnya yang digunakan menggunakan kartu magnetik

stripe ini. Kartu Magnetic strip dibuat untuk menyimpan data yang mana kartu

tersebut digunakan untuk transaksi atau sebagai alat pembayaran.

Pembuatan Kartu Magnetic Stripe dibuat berdasarkan standar

dari :

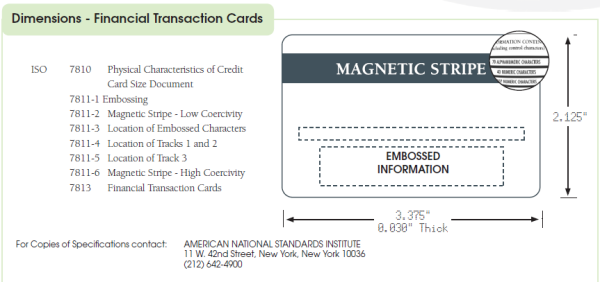

ISO 7810 : Physical Characteristics

ISO 7811-1 : Embossing

ISO 7811-2 : Magnetic Stripe – Low Coercivity

ISO 7811-3 : Location of Embossed Characters

ISO 7811-4 : Location of Tracks 1 and 2

ISO 7811-5 : Location of Track 3

ISO 7811-6 : Magnetic Stripe – High Coercivity

ISO 7813 : Financial Transaction Cards

Standar diatas merupakan standar dalam pembuatan kartu

magnetic stripe oleh institusi. Besarnya harus standar, letaknya harus sesuai,

harus dapat menghandle panas lain lain. Tujuannya agar semuanya standar dan

dapat digunakan dinegara manapun. Tentunya dengan standar Kartu, maka card

reader dimanapun akan juga standar agar dapat membaca kartu magnetic stripe.

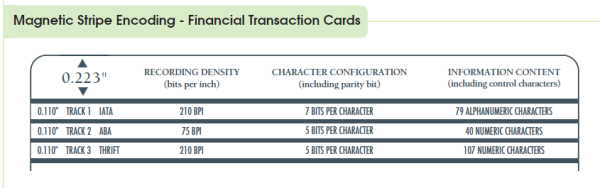

Magnetic Stripe Encoding Tipe :

Track 1 (IATA)

IATA : International Air Transport Association : Format

Magnetic Stripe yang menyimpan informasi lebih besar dibanding Trac 2, dan

berisi Nama Pemilik Kartu, Nomer Akun, dan Informasi Data yang lainnya, seperti

dalam Format Track 1. Track format seperti ini digunakan untuk Penerbangan

Pesawat ketika melakukan reservasi melalui Kartu Kredit atau pemesanan tiket

dan reservasi sistem secara otomatis menggunakan kartu Standar IATA.

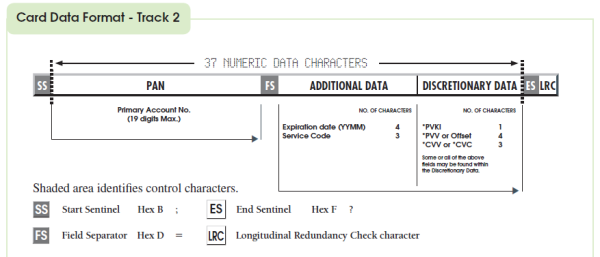

Track 2 (ABA)

ABA : American Banking Association, dikembangkan oleh

American Bankers Association untuk alat pembayaran atau transaksi. Saat ini

Track 2 yang sering digunakan yaitu untuk kartu debit bank dan kartu kredit.

Tetapi untuk beberapa kartu kredit sudah diharuskan untuk berpindah menggunakan

Format Track 1 untuk mengamankan pemilik Kartu. Format Track 2 biasa dapat

dibaca dengan Channel Reader seperti ATM, EDC ataupun Kartu Kredit Reader. ABA

didesain sebagai spesifikasi standar untuk semua Bank yang menerbitkan kartu

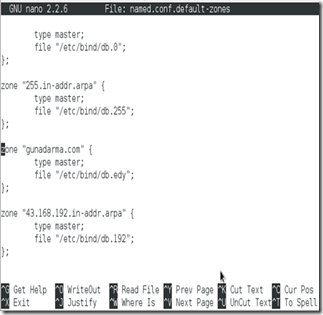

untuk digunakan oleh nasabah dalam transaksi. Isi datanya dapat dilihat seperti

digambar. Saat ini Track 2 yang digunakan untuk Bank- Bank di Indonesia untuk

mengakomodasi informasi tentang Issuer atau pemilik kartu untuk dapat

bertransaksi baik antar bank maupun untuk pembayaran via EDC.

ABA sama dengan implementasi di indonesia disebut juga

dengan Kode Bank. Biasanya kalau kita transaksi via ATM, maka kita dapat lihat

kode banknya. ABA code sama dengan ialah Kode Bank untuk bank-bank yang ada di

indonesia untuk digunakan sebagai routing transaksi dalam financial

transaction.

Track 3 (THRIFT)

THRIFT : Track 3 belum banyak digunakan, tetapi beberapa

telah digunakan untuk Industri dengan berbagai tipe Giro atau Tabungan atau

Kartu Kredit dalam mengakomodir transaksi. Dengan jumlah Data Character yang

lebih banyak dapat dihandle di track 3 sehingga kartu tersebut dapat berisi

sesuai dengan data yang diinginkan.

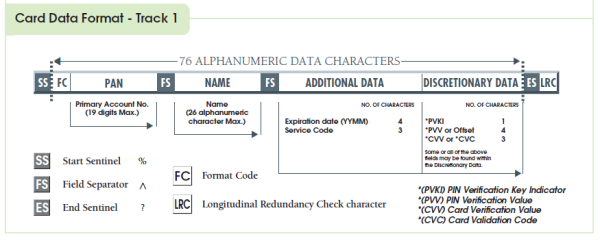

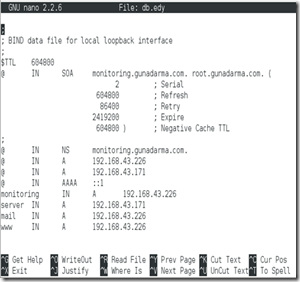

Format Track yang digunakan untuk semua tracknya dimulai

dengan SS (start Sentinel) dan ES (End Sentinel) ini seperti layaknya Header

dan Trailer sebagai tanda untuk melakukan pembacaaan dalam informasi yang ada

di dalam pita stripe. Selain itu, Informasi yang dimiliki dalam Track semuanya

ialah PAN (Primary Account Number) ini sama dengan Nomor Kartu yang tercetak di

kartu nasabah., Kartu Nasabah Maksimal 19 Digit, dan selalu memiliki 6 Digit

Unik untuk setiap Bank. Dan besarnya digit kartu sesuai dengan kebijakan

Bank.

3. Rancangan

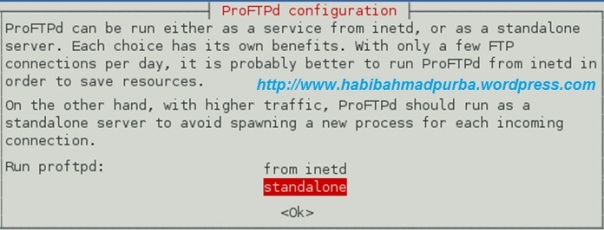

“Transport in Card” adalah sistem pembayaran transportasi

dengan menggunakan kartu magnetik sebagai medianya. Sistem ini mengadaptasi

dari kartu kredit, di mana penggunaan kartu kredit yang sudah sangat luas,

dapat digunakan di hamper seluruh pusat perbelanjaan, restoran, tempat wisata,

hotel, dan lainnya. Transport in Card membuat penggunaannya hanya

perlu butuh satu kartu untuk akses pembayaran semua transportasi di seluruh

Indonesia. Sebagai fase awal kartu ini digunakan untuk semua pembayaran

transportasi yang membutuhkan tiket dalam penggunannya, seperti kapal laut, bus

antar daerah, pesawat, kereta api, dan bus TransJakarta. Cara penggunaannya pun

dengan cara tapping, atau hanya dengan mengarahkan kartu ke pemindai, dan

pemindai akan mendeteksi kartu magnetic dan mengurangi nominal saldo di dalam

kartu tersebut. Adapun diagram use case dari sistem ini adalah sebagai berikut

:

Diagram di atas masih sangat sederhana namun menggambarkan

secara umum bagaimana penggunaan kartu untuk transportasi ini, singkatnya

pengguna membeli kartu, mengisi saldo kartu, menggunakan kartu pada stasiun

angkutan umum yang digunakan dan saldo pada kartu pun berkurang.

Dengan sistem ini akan menghemat penggunaan kertas sebagai

tiket bawaan. Sedangkan untuk sistem pembelian reservasi, pengguna dapat

mengakses reservasi melalui website, atau langsung di stasiun angkutan umum,

dengan menunjukkan kartu transportasi, menggunakan nomor induk kartu saldo akan

langsung dikurangi saat pembelian, dan akan diberikan karcis reservasi tempat

duduk, kemudian pada hari keberangkatan kembali dilakukan pemindaian di stasiun

sebagai verifikasi atau dapat dikatakan sebagai fase boarding pass.

sumber :